مقدمة

نحن نعيش اليوم في بيئات رقمية معقّدة تتطلّب ضوابط أمنية رشيقة وقابلة للتوسّع. عند دمج Cortex مع Microsoft Power Platform داخل منظومة المؤسسة، يصبح العمل على منصة واحدة موحّدة للأتمتة والتحليلات والذكاء الاصطناعي ممكنًا، لكن النجاح الأمني يظلّ رهن اتباع نهجٍ منظّم قائم على أفضل الممارسات.

لماذا التركيز على الأمان داخل منظومة Microsoft؟

- الاعتماد الواسع على Microsoft 365 وAzure يجعل أي ثغرةٍ في الهوية أو البيانات عُرضة لأثر مضاعف.

- تكامل Power Platform مع مصادر بيانات حساسة (Dataverse، SQL، Dynamics 365) يحتاج إلى ضوابط وصول دقيقة.

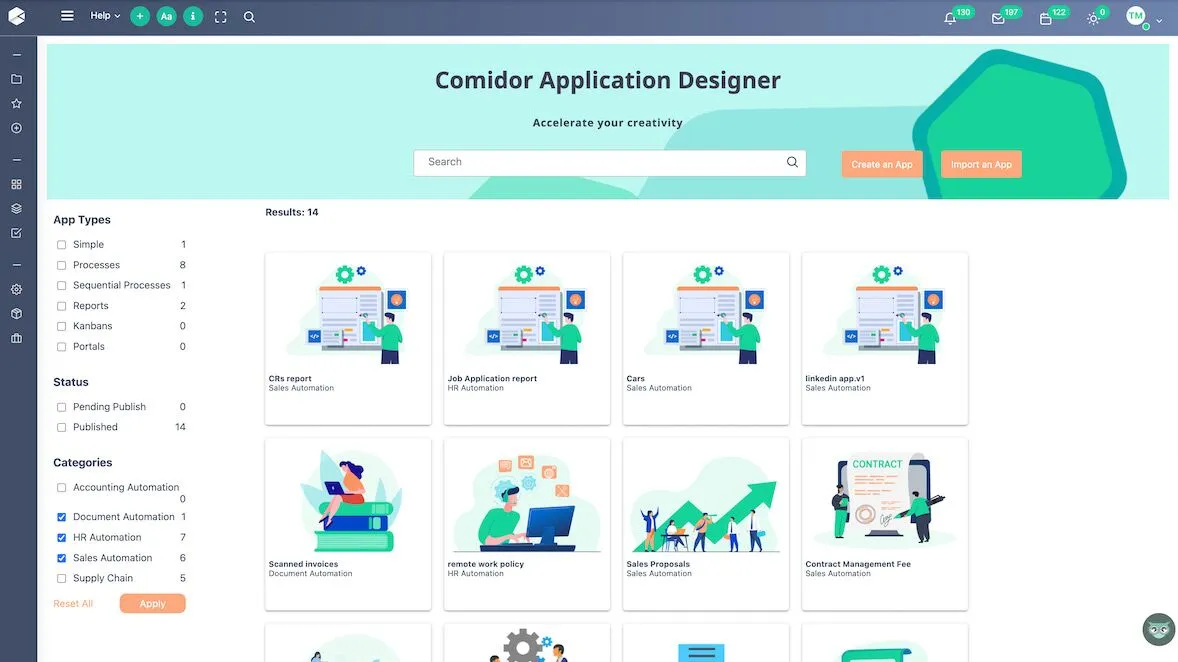

- Cortex يضيف طبقة قدرات منخفضة الكود لأتمتة العمليات؛ ما يوسّع سطح الهجوم إن لم نضبط الحوكمة.

قائمة التحقق لتحقيق أمن شامل

1. حوكمة وأدوار واضحة

- تحديد مالكي الأمان ومسؤولي البيئة في Power Platform.

- تفعيل مركز إدارة Power Platform وتكوين DLP Policies لعزل الاتصالات الحساسة.

- تعريف سياسات “Least Privilege” داخل Azure AD وCortex لضمان عدم حصول المطوّر على صلاحيات إنتاجية.

2. هوية وإدارة وصول

- تفعيل المصادقة متعددة العوامل (MFA) لجميع الحسابات الإدارية.

- استخدام Conditional Access لفرض متطلبات الموقع والجهاز.

- مراقبة خطر الهوية عبر Microsoft Entra ID Protection.

اقرأ المزيد عبر Cortex مع Microsoft Power Platform: أفضل سيناريوهات الاستخدام للحصول على أمثلة عملية.

3. حماية البيانات

| عنصر | توصية أساسية |

|---|---|

| بيانات المستخدم | تشفير شفّاف على مستوى Dataverse وSQL |

| الاتصالات | تطبيق TLS 1.2 وأعلى، ومنع الاتصالات غير الموثوقة |

| النسخ الاحتياطي | جداول احتفاظ منفصلة، واختبار الاستعادة ربع سنوي |

4. DevSecOps منخفض الكود

- استخدام بيئات منفصلة للتطوير والاختبار والإنتاج داخل Power Platform.

- دمج فحوصات الأمان الثابتة (SAST) في خطوط Azure DevOps أو GitHub Actions.

- تشغيل اختبارات تدقيق تدفقي في Cortex قبل نشر أي نسخة.

5. المراقبة والاستجابة

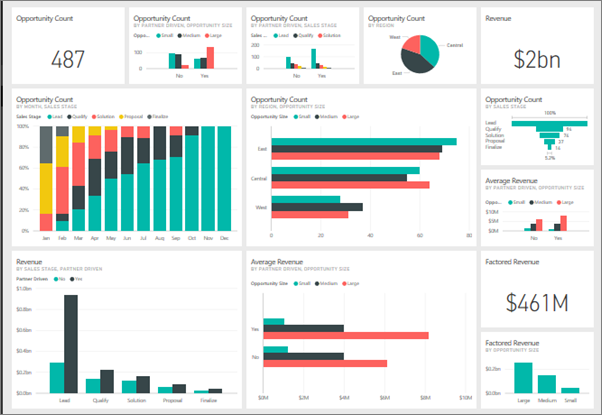

- توصيل سجلات Power Platform وAzure Monitor بـ Microsoft Sentinel.

- إنشاء قواعد تحليل مخصّصة لاكتشاف إساءة استخدام الموصلات.

- أتمتة عمليات الاستجابة عبر Logic Apps وCortex Flows.

لمزيد من التعمق، راجع دليل Microsoft الرسمي حول Zero Trust الذي يوفّر إطارًا عمليًا لجميع الطبقات.

تطبيقات قطاعية في الشرق الأوسط وشمال أفريقيا

- الحكومة: بوابات خدمات المواطنين المبنية على Power Apps تحتاج إلى ضوابط هوية مشددة وامتثال لمعايير الحكومة الرقمية المحلية.

- البنوك: تكامل Power Automate مع أنظمة المدفوعات يتطلّب تدقيقًا لحظيًا ومعالجة بيانات مشفّرة وفق معيار PCI DSS.

- الرعاية الصحية: استضافة بيانات المرضى في Dataverse يجب أن تلتزم بقوانين حماية البيانات الوطنية مثل قانون حماية البيانات الإماراتي.

أفضل الممارسات التشغيلية

- جدولة مراجعات أمان ربع سنوية تشمل DLP Policies والأذونات.

- تدريب فرق تكنولوجيا المعلومات على تحديثات Power Platform Security Center.

- الاستفادة من خدمة خدمة تطوير منخفض الأكواد من Singleclic للحصول على نماذج حوكمة جاهزة.

الأسئلة الشائعة (FAQ)

1. ما أهم سياسة يجب تفعيلها أولًا داخل Power Platform؟

تفعيل MFA لجميع الحسابات الإدارية يوفّر خط الدفاع الأوّل ضد هجمات التصيّد.

2. كيف نضمن عدم تسريب البيانات عبر الموصلات المخصّصة؟

أنشئ DLP Policies تمنع الموصلات غير الموثوقة من الاتصال بمصادر الإنتاج.

3. هل يمكن دمج Cortex مع أنظمة SIEM خارج Microsoft؟

نعم، بفضل Webhooks وAzure Functions يمكن إرسال الأحداث إلى أي SIEM يدعم Syslog أو API.

4. ما الحد الأدنى لمراجعة الأذونات؟

يوصى بمراجعة شهرية للحسابات الحرجة وربعية للأذونات العامة.

5. هل يدعم Cortex الامتثال لمعايير ISO 27001؟

Cortex يوفّر سجلات監査 وأتمتة السياسات، ما يسهل مواءمة ضوابط ISO، لكنه يتطلب تكاملًا مع إجراءات المؤسسة الأوسع.

الموارد الإضافية

- تقرير Microsoft Digital Defense Report 2025 يقدّم رؤى محدثة حول التهديدات العالمية.

- مقالة SANS حول Secure DevOps توضّح منهجيات دمج الأمان في دورة حياة التطوير.

خاتمة ودعوة لاتخاذ إجراء

باستخدام هذه القائمة، نستطيع نحن وفرقنا بناء خط دفاع متماسك يضمن استمرارية العمل وثقة أصحاب المصلحة. إذا كنتم تبحثون عن تسريع رحلتكم منخفضة الكود دون التضحية بالأمان، اطلبوا عرضًا تفصيليًا لحلول منخفض الكود من Singleclic عبر هذا الرابط.

للاستفسارات التفصيلية أو ورش عمل مخصّصة، تواصلوا مع فريقنا، وسنساعدكم على إطلاق إمكانات Cortex مع Microsoft Power Platform بأعلى مستويات الأمان والكفاءة.