مقدمة

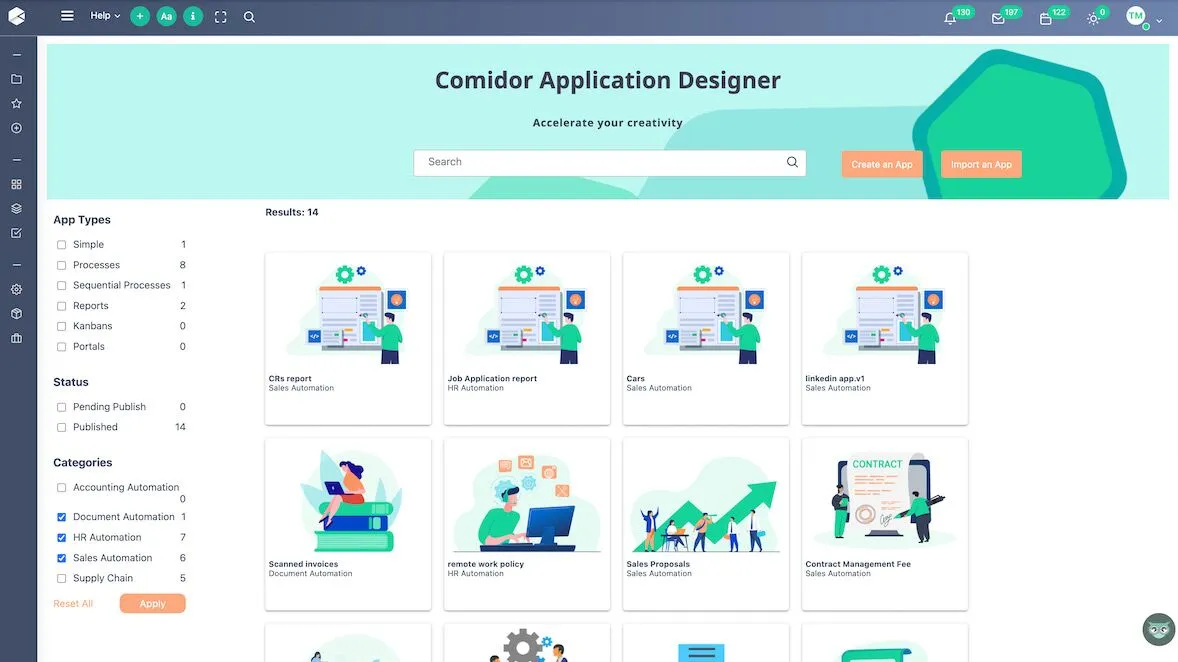

تنطلق Cortex مع Microsoft Power Platform من وعدٍ جوهري هو تمكين فرق تقنية المعلومات من بناء حلول منخفضة الأكواد بسرعة وكفاءة. غير أنّ هذا التمكين لا يكتمل من دون استراتيجية أمان صارمة تحافظ على سلامة البيانات وهويات المستخدمين والبنية التحتية السحابيّة. في هذا الدليل نستعرض أفضل الممارسات للأمان داخل منظومة Microsoft عند العمل على Cortex مع Microsoft Power Platform، مع ربط الخبرة الميدانية لـ Singleclic باحتياجات المؤسسات في الشرق الأوسط وشمال أفريقيا.

لماذا يجب أن يكون الأمان أولوية؟

- حساسية البيانات: الكثير من حلول Power Apps وPower Automate تتعامل مع بيانات شخصية وصحية ومالية.

- شيوع التهديدات: الهجمات القائمة على سرقة رموز الوصول والتصيد تستهدف خدمات Microsoft 365 وAzure بصورة متزايدة.

- تشريعات إقليمية: قوانين مثل اللائحة العامة لحماية البيانات (GDPR) وتشريعات حماية البيانات في دول مجلس التعاون الخليجي تفرض غرامات عند الإخفاق في الامتثال.

ركائز الأمان في منظومة Microsoft

الهوية والوصول

- المصادقة متعددة العوامل (MFA) تظل خط الدفاع الأول.

- الشرطية في الوصول لتقييد دخول المستخدمين خارج أطر الثقة.

- الفصل بين الأدوار عبر Azure AD لحماية العمليات الحساسة.

حماية البيانات

- التشفير أثناء النقل وفي حالة السكون باستخدام Azure Key Vault.

- تصنيف البيانات وربطها بسياسات منع التسرب (DLP).

الحوكمة والمراقبة

- مبادئ Zero Trust تفرض التحقق الدائم بغضّ النظر عن الموقع.

- المراجعة المستمرة عبر Microsoft Defender for Cloud وAzure Monitor.

دور Cortex في تعزيز الأمان

| طبقة أمان | ما يقدمه Cortex | القيمة المضافة |

|---|---|---|

| إدارة الهويات | ربط سلس مع Azure AD وتوارث الأدوار في التطبيقات | يقلل الأخطاء اليدوية في تعيين الصلاحيات |

| الفصل بين البيئات | إنشاء بيئات Development, Test, Production بمفاتيح منفصلة | يمنع تسرّب البيانات التجريبية إلى الإنتاج |

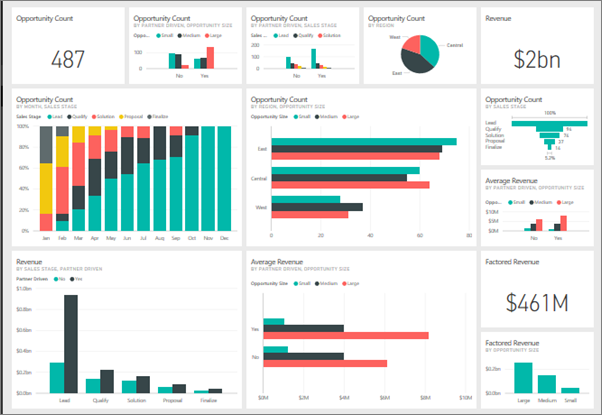

| السجلات والتدقيق | لوحات مراقبة داخلية وحفظ أحداث التدقيق في Log Analytics | يدعم الامتثال واستقصاء الحوادث |

أفضل الممارسات العملية

- تفعيل المصادقة متعددة العوامل للجميع، بما في ذلك الحسابات غير البشرية (Service Principals).

- استخدام قوالب أذونات منخفضة الامتياز عند بناء تطبيقات Power Apps.

- فرض سياسات DLP متدرّجة: ابدأ بحظر الموصلات عالية المخاطر مثل البريد الشخصي، ثم وسّع النطاق تدريجيًا.

- الاستفادة من طبقات أمان Azure مثل Private Endpoints لعزل حركة البيانات.

- تشغيل تدقيق الإجراءات الإدارية على مستوى Tenant لضمان تتبّع كامل.

- الربط مع حلول SIEM مثل Microsoft Sentinel لتحليل تنبيهات Cortex وPower Platform في لوحة موحدة.

- إعداد اختبارات اختراق دورية بالتعاون مع فرق مختصة في المنطقة للتأكد من سد الثغرات قبل إطلاق التطبيقات للعملاء.

سيناريو تطبيقي لمنطقة الشرق الأوسط وشمال أفريقيا

تخيّل أننا نبني تطبيق KYC (اعرف عميلك) لمؤسسة مالية في دبي:

- البيانات: وثائق هوية وصور شخصية.

- التحدي: الامتثال لمعيار ISO 27001 ومتطلبات البنك المركزي الإماراتي.

- الحل:

- تخزين المستندات في Azure Blob Storage باستخدام تشفير العميل.

- تمرير صور الهوية عبر خدمة Azure Cognitive Services ضمن شبكة افتراضية مغلقة.

- تفعيل سياسات DLP تمنع مشاركة الملفات مع حسابات خارجية.

- تسجيل كل تفاعل في Log Analytics وتحويل التنبيهات الحرجة إلى Microsoft Teams لقسم الامتثال.

كيف يدعمنا Singleclic؟

- منهجية تنفيذ منضبطة تبدأ بتقييم مخاطر أمان Microsoft Cloud ثم خارطة طريق خاصة بالمؤسسة.

- تطبيق أطر حوكمة عالمية مع مواءمة للسياق القانوني المحلي (مثل قانون حماية البيانات المصري).

- نقل المعرفة: ورش عمل ومراجع تشغيلية تساعد فرقنا المشتركة في مواصلة التحسين بعد الإطلاق.

- خدمة تطوير منخفض الأكواد تضمن دمج الأمان في دورة حياة التطوير منذ اليوم الأول.

اقرأ المزيد

- لاستكشاف سيناريوهات الدمج الكاملة بين Cortex وPower Platform والخطوات العملية لكل حالة، يمكنكم الاطلاع على دليل الدمج هنا.

الأسئلة الشائعة (FAQ)

ما هي أهم خطوة أولى لتعزيز الأمان عند تبني Cortex مع Power Platform؟

البدء بمراجعة صلاحيات المستخدمين وتفعيل المصادقة متعددة العوامل لكل الحسابات.

هل تحتاج بيئات التطوير الصغيرة إلى سياسات DLP؟

نعم، حتى البيئات الاختبارية قد تحتوي على بيانات حقيقية، لذا يجب فرض سياسات مخففة على الأقل.

كيف نضمن امتثال الحلول للسعودية أو الإمارات؟

بتطبيق أطر تصنيف البيانات المحلية وربطها بنماذج الحوكمة في Azure Policy.

هل يمكن دمج Cortex مع حلول SIEM غير Microsoft؟

نعم، من خلال واجهات REST أو ربط ملفات JSON/CSV التي يصدرها Azure Monitor.

ما هي أفضل طريقة لإدارة الأسرار ومفاتيح التشفير؟

تخزينها في Azure Key Vault مع تقييد الوصول عبر سياسات RBAC وتدوير المفاتيح دوريًا.

الخاتمة

بتطبيق هذه الممارسات، نستطيع بناء حلول منخفضة الأكواد آمنة وموثوقة ترتكز على قوة Microsoft Cloud وخبرة Singleclic في المنطقة. اطلب عرضًا تفصيليًا لحلول منخفض الكود من Singleclic لتبدأ رحلتك نحو منظومة مؤسسية مرنة وآمنة.