عند الحديث عن التحوّل الرقمي داخل المؤسسات، تصبح إدارة الصلاحيات أحد أهم عناصر الحوكمة التقنية. ومع الاعتماد المتزايد على منصّة Cortex منخفضة الكود لتطوير تطبيقات الأعمال بسرعة ومرونة، يبرز سؤال جوهري: كيف نضمن توزيع الصلاحيات بطريقة تحمي البيانات، وتدعم الامتثال، دون أن تعرقل الابتكار؟

نموذج التحكم بالوصول المعتمد على الأدوار (Role-Based Access Control – RBAC) يُعد الإطار الأكثر اعتمادًا في بيئات المؤسسات، وقد أشارت جهات معيارية مثل المعهد الوطني للمعايير والتقنية NIST إلى أهمية هذا النموذج في بناء أنظمة تحكم قابلة للتوسّع. في سياق منصّات منخفضة الكود مثل Cortex وMicrosoft Power Platform، لا يقتصر RBAC على منح أذونات، بل يتحوّل إلى ركيزة استراتيجية توازن بين السرعة والحوكمة.

ما هو RBAC ولماذا هو الأنسب لبيئات المؤسسات؟

RBAC هو نموذج لإدارة الوصول يقوم على تعيين الأذونات بناءً على “الدور الوظيفي” بدلاً من منح صلاحيات مباشرة لكل مستخدم. في بيئة مؤسسة تعمل عبر أقسام متعددة — كالموارد البشرية، والمالية، وسلسلة الإمداد — يصبح هذا النموذج أكثر تنظيماً وقابلية للإدارة.

أبرز مزاياه في سياق منصّة Cortex منخفضة الكود:

- تبسيط إدارة الصلاحيات عبر تجميعها في أدوار واضحة.

- تقليل مخاطر الأخطاء البشرية الناتجة عن منح صلاحيات فردية عشوائية.

- دعم الامتثال للمعايير التنظيمية المحلية والإقليمية.

- تمكين فرق التطوير من العمل ضمن حدود آمنة دون تعطيل الإنتاجية.

ربط RBAC بحوكمة التطبيقات منخفضة الكود

في منصّة Cortex منخفضة الكود، يتم تطوير التطبيقات بسرعة عبر واجهات مرئية وأدوات تكوين. هذه السرعة قد تتحوّل إلى نقطة ضعف إذا لم تُصاحبها حوكمة واضحة للصلاحيات.

وفقًا لتقارير مثل Gartner حول إدارة المنصّات منخفضة الكود، فإن أحد أكبر التحديات في هذا المجال هو “انتشار التطبيقات غير المنضبطة” داخل المؤسسة.

لتفادي ذلك، يجب أن تكون سياسات RBAC:

- مدمجة منذ مرحلة التصميم.

- متوافقة مع سياسات الأمن المؤسسي.

- قابلة للمراجعة والتدقيق الدوري.

أفضل الممارسات لتطبيق RBAC على منصّة Cortex منخفضة الكود

1) ابدأ بتعريف الأدوار بناءً على العمليات لا على الأشخاص

بدلاً من إنشاء دور باسم موظف أو قسم مؤقت، يجب تحليل العمليات الأساسية داخل المؤسسة:

- من يُنشئ الطلب؟

- من يُراجعه؟

- من يُوافق عليه؟

- من يطّلع على التقارير فقط؟

مثال من بيئة مؤسسة في الشرق الأوسط:

في نظام إدارة المشتريات، يمكن تعريف أدوار مثل:

- مقدم طلب

- مدير مباشر

- لجنة مراجعة

- إدارة مالية

- مدقق داخلي

هذا الأسلوب يجعل إدارة الصلاحيات أكثر استدامة، خاصة عند تغير الموظفين.

2) تطبيق مبدأ أقل امتياز (Least Privilege)

يُعد مبدأ “أقل امتياز” حجر الأساس في أي سياسة RBAC فعّالة. الفكرة بسيطة: منح المستخدم الحد الأدنى من الصلاحيات اللازمة لأداء عمله.

في منصّة Cortex منخفضة الكود يمكن تنفيذ ذلك عبر:

- تقييد صلاحيات التعديل مقابل القراءة.

- منع الوصول إلى الحقول الحساسة إلا لأدوار محددة.

- فصل صلاحيات النشر عن صلاحيات التطوير.

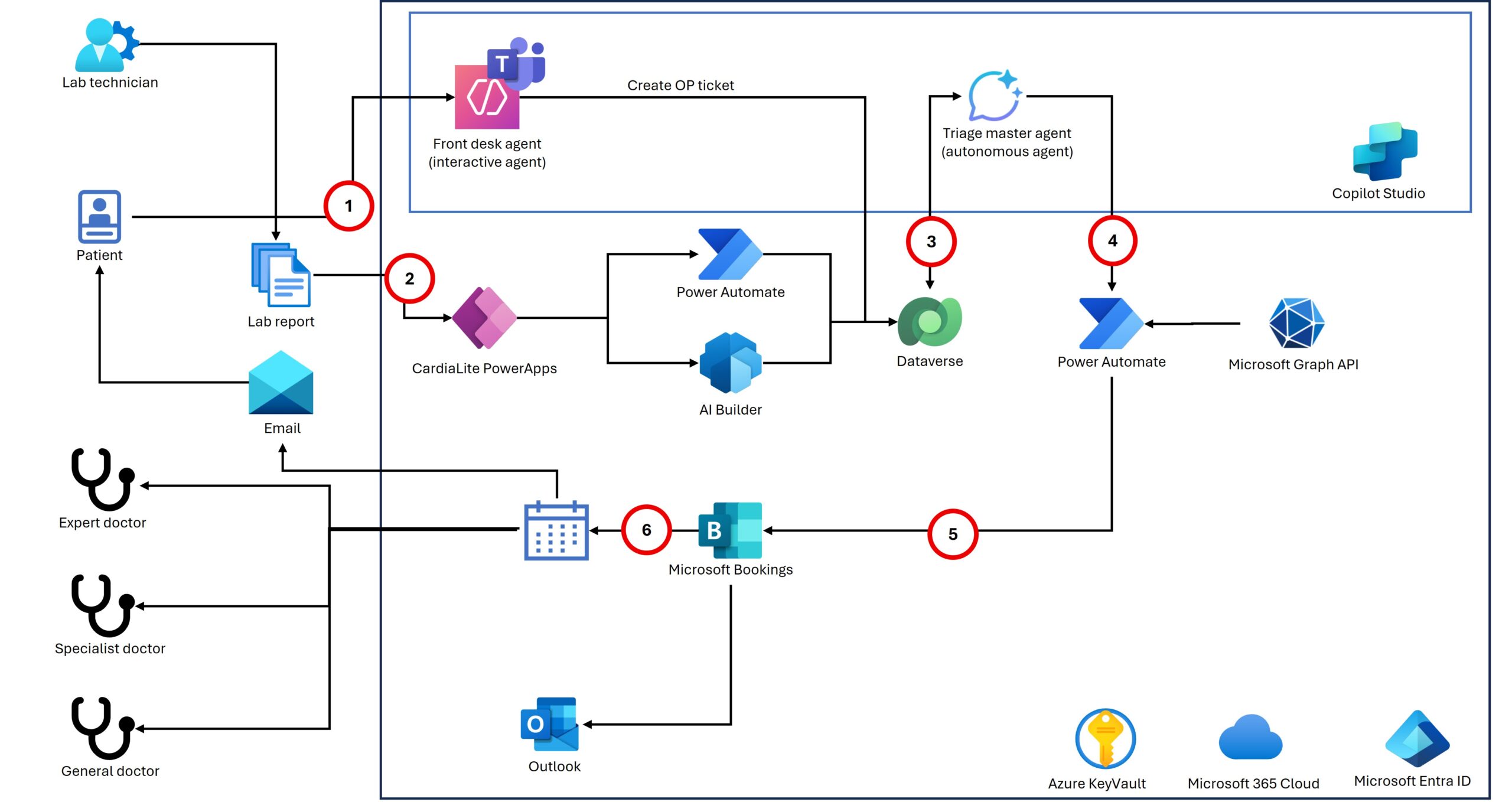

عند ربط Cortex مع Microsoft Power Platform، يمكن الاستفادة من قدرات Azure Active Directory في إدارة الهويات، مما يعزز تطبيق هذا المبدأ ضمن بيئة متكاملة.

3) فصل المهام الحساسة (Segregation of Duties)

في المؤسسات المالية أو الجهات الحكومية، يُعتبر فصل المهام مطلبًا تنظيميًا. لا يجوز أن يقوم المستخدم نفسه بإنشاء المعاملة واعتمادها.

أفضل الممارسات هنا تشمل:

- تعريف أدوار متباينة بوضوح.

- منع التداخل بين دور “منشئ المعاملة” ودور “المعتمد”.

- استخدام قواعد تحقق داخل التطبيق لمنع التعارض.

هذا النهج يقلل المخاطر التشغيلية ويعزز الثقة في الأنظمة الرقمية.

4) ربط RBAC بالبيانات وليس فقط بالشاشات

في كثير من المشاريع منخفضة الكود، يقتصر التفكير في الصلاحيات على مستوى الواجهة. لكن في بيئات المؤسسات، يجب أن تمتد الصلاحيات إلى:

- مستوى السجلات (Record-level security).

- مستوى الحقول (Field-level security).

- مستوى وحدات البيانات المرتبطة.

مثال عملي:

في نظام موارد بشرية مبني على منصّة Cortex منخفضة الكود، يمكن:

- تمكين مدير القسم من رؤية بيانات فريقه فقط.

- حجب الرواتب عن غير المخولين.

- السماح لإدارة الموارد البشرية بالوصول الكامل.

5) توثيق الأدوار وسياسات الوصول

لا يكفي تنفيذ RBAC تقنيًا؛ يجب توثيقه بوضوح ضمن سياسات الحوكمة.

ينبغي أن يتضمن التوثيق:

- وصف كل دور.

- قائمة الأذونات المرتبطة به.

- معايير منح الدور.

- آلية سحب الصلاحيات.

هذا التوثيق مهم في بيئات الشرق الأوسط وشمال أفريقيا التي تخضع لرقابة تنظيمية متزايدة في قطاعات مثل البنوك، والطاقة، والاتصالات.

6) المراجعة الدورية للصلاحيات

مع توسّع استخدام منصّة Cortex منخفضة الكود، تتغير التطبيقات والأدوار بمرور الوقت. لذا يُنصح بإجراء مراجعات دورية للصلاحيات تشمل:

- التأكد من إلغاء صلاحيات الموظفين المغادرين.

- مراجعة الأدوار ذات الامتيازات العالية.

- تقييم الحاجة إلى أدوار جديدة.

يمكن لفرق تقنية المعلومات بالتعاون مع فرق الأمن السيبراني وضع جدول مراجعة دوري ينسجم مع سياسات الامتثال المؤسسي.

7) تمكين بيئات التطوير المنفصلة

من الأخطاء الشائعة منح صلاحيات واسعة في بيئة الإنتاج لتسريع التعديلات. الأفضل هو:

- إنشاء بيئة تطوير.

- إنشاء بيئة اختبار.

- حصر صلاحيات النشر في فريق محدد.

بهذا الشكل، يمكن الاستفادة من مرونة منصّة Cortex منخفضة الكود دون تعريض البيانات الحساسة للخطر.

تكامل RBAC مع استراتيجيات التحوّل الرقمي

تطبيق RBAC لا يجب أن يُنظر إليه كمجرد إجراء أمني، بل كجزء من استراتيجية التحوّل الرقمي.

عند اعتماد منصّة Cortex منخفضة الكود في مؤسسة إقليمية، يمكن ربط سياسات RBAC بـ:

- سياسات إدارة الهوية المؤسسية.

- أنظمة الدخول الموحد.

- أطر الحوكمة الرقمية.

ولفهم أعمق حول بناء تطبيقات أعمال بسرعة مع الحفاظ على الحوكمة، يمكن الرجوع إلى:

اقرأ المزيد عن منصّة Cortex منخفضة الكود: كيف تبني تطبيقات أعمال بسرعة وبحوكمة — https://singleclic.com/ar/cortex-low-code-guide/

كما يمكن التعرف على نطاق أوسع من خدمات التطوير عبر:

خدمة تطوير منخفض الأكواد من Singleclic — https://singleclic.com/ar/services/low-code-development/

دور Singleclic في تصميم RBAC مؤسسي فعّال

في مشاريع التحوّل الرقمي داخل المنطقة، لا يكفي توفير منصة تقنية؛ بل يتطلب الأمر خبرة في مواءمة التقنية مع السياق التنظيمي المحلي.

من خلال خبرتها في تنفيذ مشاريع على منصّة Cortex منخفضة الكود وMicrosoft Power Platform، تركز Singleclic على:

- تحليل هيكل المؤسسة قبل تعريف الأدوار.

- مواءمة RBAC مع المتطلبات القانونية المحلية.

- تصميم بنية صلاحيات قابلة للتوسّع.

- تدريب الفرق الداخلية على إدارة الصلاحيات.

هذا النهج يضمن أن تظل الصلاحيات أداة تمكين وليست عائقًا أمام الابتكار.

أخطاء شائعة يجب تجنبها

عند تطبيق RBAC على منصّة Cortex منخفضة الكود، من المهم تجنب:

- إنشاء أدوار كثيرة بلا داعٍ.

- منح صلاحيات إدارية واسعة لتسهيل العمل.

- إهمال التوثيق.

- عدم إشراك فرق الأمن في تصميم الصلاحيات.

- تجاهل المراجعة الدورية.

هذه الأخطاء قد تؤدي إلى تعقيد إداري أو مخاطر أمنية يصعب معالجتها لاحقًا.

أسئلة شائعة (FAQ)

ما الفرق بين RBAC وإدارة الصلاحيات التقليدية؟

RBAC يعتمد على الأدوار الوظيفية بدلاً من منح أذونات مباشرة لكل مستخدم، مما يسهل الإدارة ويقلل الأخطاء.

هل يمكن تطبيق RBAC تدريجيًا على منصّة Cortex منخفضة الكود؟

نعم، يمكن البدء بتحديد الأدوار الأساسية ثم توسيعها تدريجيًا مع توسع التطبيقات.

كيف يدعم RBAC الامتثال التنظيمي في المنطقة؟

من خلال توثيق الأدوار، وفصل المهام، وإتاحة سجلات تدقيق واضحة، مما يسهل تلبية المتطلبات الرقابية.

هل يتكامل RBAC مع Microsoft Power Platform؟

نعم، يمكن ربطه بأنظمة إدارة الهوية مثل Azure Active Directory لتعزيز الحوكمة.

ما أهمية مراجعة الصلاحيات بشكل دوري؟

المراجعة الدورية تمنع تراكم صلاحيات غير ضرورية وتحدّ من المخاطر الأمنية.

خاتمة: الحوكمة الذكية تبدأ من إدارة الصلاحيات

في عالم تتسارع فيه مبادرات التحوّل الرقمي، تبقى إدارة الصلاحيات عنصرًا حاسمًا لضمان استدامة النجاح. إن تطبيق أفضل ممارسات RBAC على منصّة Cortex منخفضة الكود يمكّن المؤسسات من الجمع بين السرعة والحوكمة، وبين الابتكار والأمان.

إذا كنتم تسعون إلى تصميم بيئة منخفضة الكود آمنة وقابلة للتوسّع، يمكنكم اطلب عرضًا تفصيليًا لحلول منخفض الكود من Singleclic عبر:

https://singleclic.com/ar/services/low-code-development/

بهذا النهج، تصبح الصلاحيات أداة استراتيجية تدعم رؤية المؤسسة، بدلاً من أن تكون مجرد إعداد تقني في خلفية النظام.